Technology Day du Cyber-Defence Campus

Le mercredi 21 mai 2025, le Technology Day du Cyber-Defence Campus a présenté de manière concrète les innovations technologiques qui existent déjà aujourd'hui et qui seront nécessaires demain.

Le Technology Day a réuni 300 personnes intéressées et concernées issues du DDPS dans le but de mettre directement en relation les défis actuels de la cyberdéfense et les solutions technologiques. Les visiteurs ont pu découvrir en exclusivité 14 démonstrateurs fonctionnels et des domaines d'application concrets, allant de l'application sécurisée à l'analyse de la situation.

Le mercredi 21 mai 2025, le Cyber-Defence Campus a organisé une journée consacrée à la technologie à Berne. De 10 h à 16 h, 300 visiteurs professionnels ont pu découvrir librement une exposition de démonstrateurs innovants, complétée par deux présentations guidées. Après un mot de bienvenue du Dr Vincent Lenders, directeur du Cyber-Defence Campus, Stefan Engel, directeur adjoint du Cyber-Defence Campus, a présenté les avantages et les possibilités d'utilisation des technologies actuelles pour l'armée et l'administration.

Les projets présentés couvraient un large éventail de thèmes liés à la sécurité dans cinq domaines clés.

Centres de données sécurisés:

Le démonstrateur « Sécurité des systèmes domotiques » a présenté l'environnement de simulation réelle des systèmes domotiques et permet d'analyser et de détecter les failles dans les interfaces des appareils et les micrologiciels. La capacité à traiter efficacement de grandes quantités de données, en particulier dans les réseaux et les systèmes de capteurs liés à la sécurité, est également un élément central des centres de données sécurisés. Le démonstrateur présenté pour l'analyse réseau haute performance basée sur une unité de traitement graphique (GPU) utilise les performances éprouvées des processeurs graphiques, également utilisés pour l'entraînement des modèles d'IA. Cette solution est non seulement rentable, mais aussi hautement évolutive et permet une adaptation agile à de nouveaux scénarios de menace sans longs processus d'intégration. Elle jette ainsi les bases d'architectures de sécurité réactives et pérennes.

Applications et appareils sécurisés:

Quatre démonstrateurs ont été présentés dans le domaine des applications et des appareils sécurisés. Ils concernaient la sécurité des applications sur les smartphones, l'utilisation sécurisée des modèles linguistiques à grande échelle (LLM) dans les applications, la création locale de code logiciel à l'aide de l'intelligence artificielle et l'analyse automatisée des vulnérabilités des appareils connectés à l'Internet des objets (IoT). Ces démonstrateurs montrent comment l'intelligence artificielle est de plus en plus utilisée pour la sécurité des applications et des appareils.

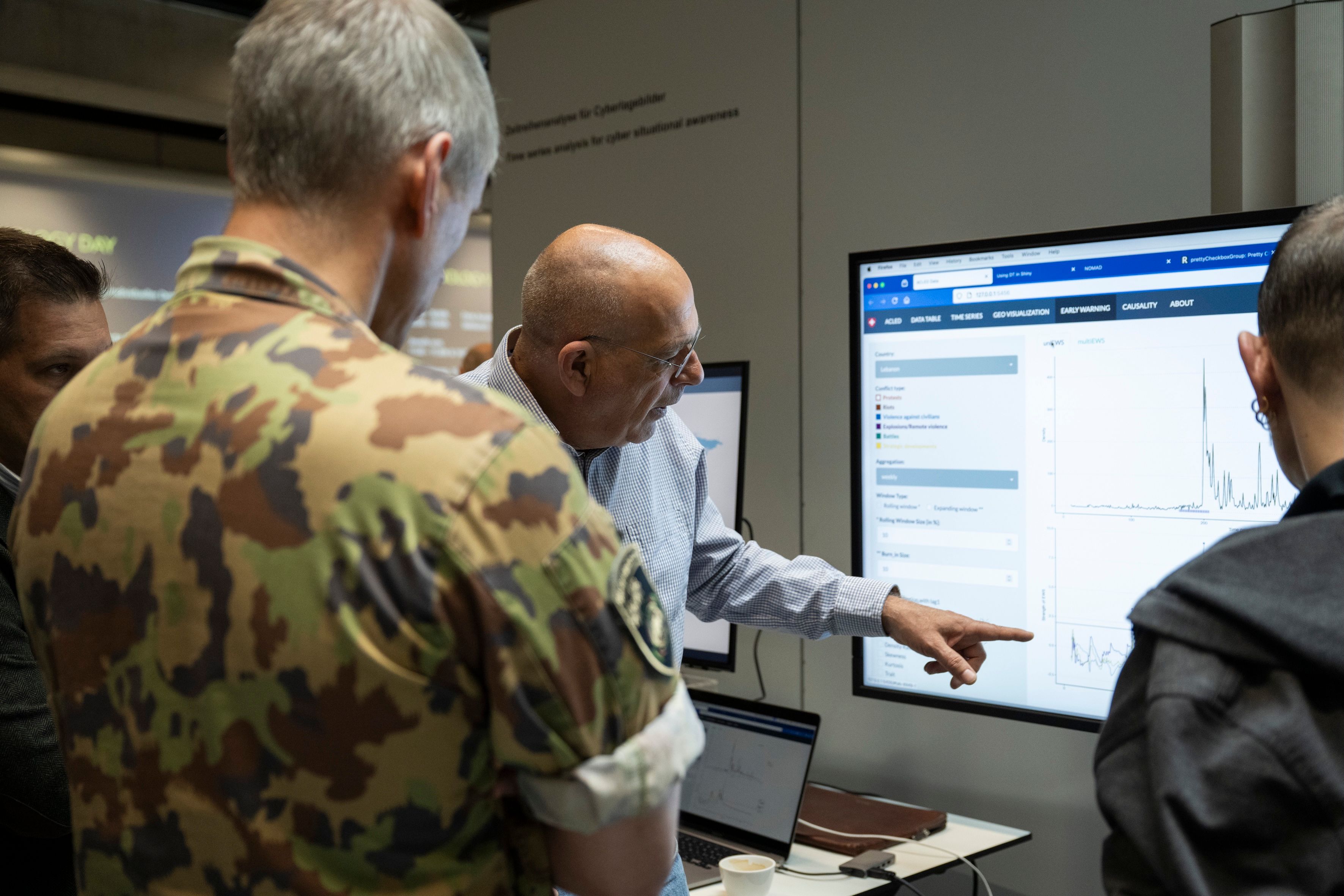

Centres opérationnels:

Afin de fournir des images opérationnelles de la cyber-situation, différents démonstrateurs se sont penchés sur la collecte et l'analyse de données issues du cyberespace. Par exemple, pour la détection en temps réel du spoofing et du jamming du système mondial de navigation par satellite (GNSS), pour la traduction automatique basée sur l'IA, la détection d'images générées par l'IA, l'analyse de séries chronologiques et le développement automatique d'exploits.

Utilisation sur le terrain:

Pour une utilisation sur le terrain, l'accent a été mis sur des technologies qui fonctionnent sans connexion à des systèmes centraux, qui sont autonomes, résistantes et directement utilisables sur le terrain. L'approche collaborative d'apprentissage pour les essaims de drones en est un exemple. Les drones individuels peuvent apprendre à partir de problèmes spécifiques et transmettre ces connaissances au sein de l'essaim, sans aucune connexion avec le quartier général ou le backend. Cela ouvre de nouvelles possibilités pour des systèmes hautement autonomes et adaptatifs dans des zones d'intervention difficiles d'accès.

Un autre démonstrateur traite de l'alerte précoce en cas de surmenage physique. L'évaluation des données fournies par les capteurs des montres connectées permet d'analyser l'état de santé et de détecter à temps les risques de surmenage. Le traitement des données est conforme à la protection des données, ce qui est un aspect crucial pour les applications militaires et civiles sensibles. Ces deux technologies montrent comment les systèmes modernes peuvent contribuer directement sur le terrain à la sécurité et à la performance du personnel et des systèmes.

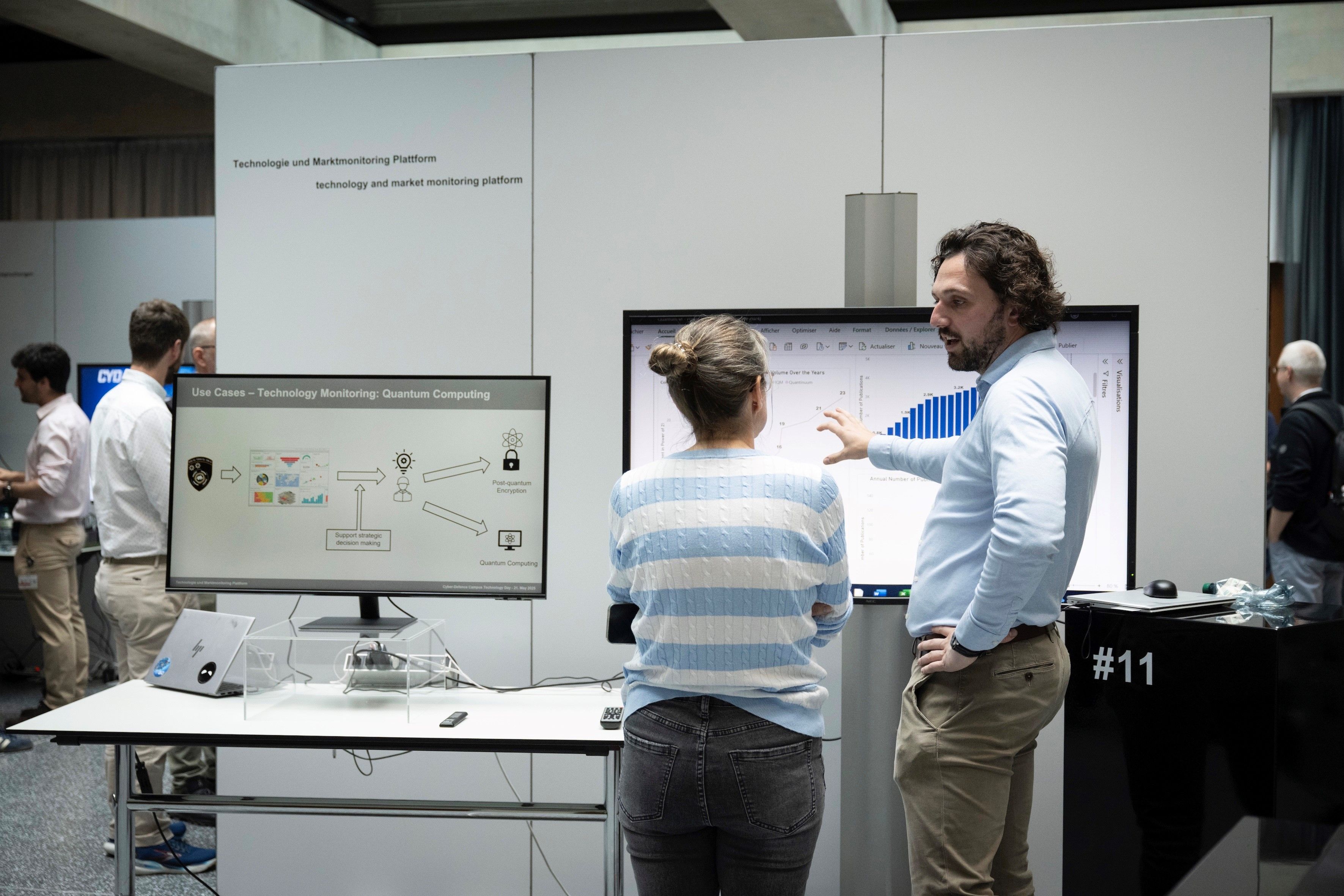

Surveillance des technologies et des marchés:

Un approvisionnement efficace commence par une vue d'ensemble complète de l'état actuel de la technique. La plateforme de surveillance des technologies et des marchés présentée ici répond précisément à cette exigence : elle permet une recherche structurée et ciblée de technologies existantes et nouvelles, tant dans le domaine civil que militaire. La plateforme est modulaire et s'adapte facilement à différents groupes d'utilisateurs et à différents besoins. Elle devient ainsi un outil indispensable dans la préparation stratégique des achats pour identifier rapidement les évolutions technologiques, suivre les tendances pertinentes et prendre des décisions éclairées.

Toutes les contributions avaient un objectif commun : renforcer la cyberrésilience grâce à l'utilisation précoce de technologies d'avenir adaptées aux besoins de l'architecture de sécurité suisse. Le Technology Day a clairement montré qu'une cyberdéfense efficace commence par une collaboration étroite entre la recherche, le développement technologique et la pratique.

Le Cyber-Defence Campus remercie tous les visiteurs.